AIエージェント統合

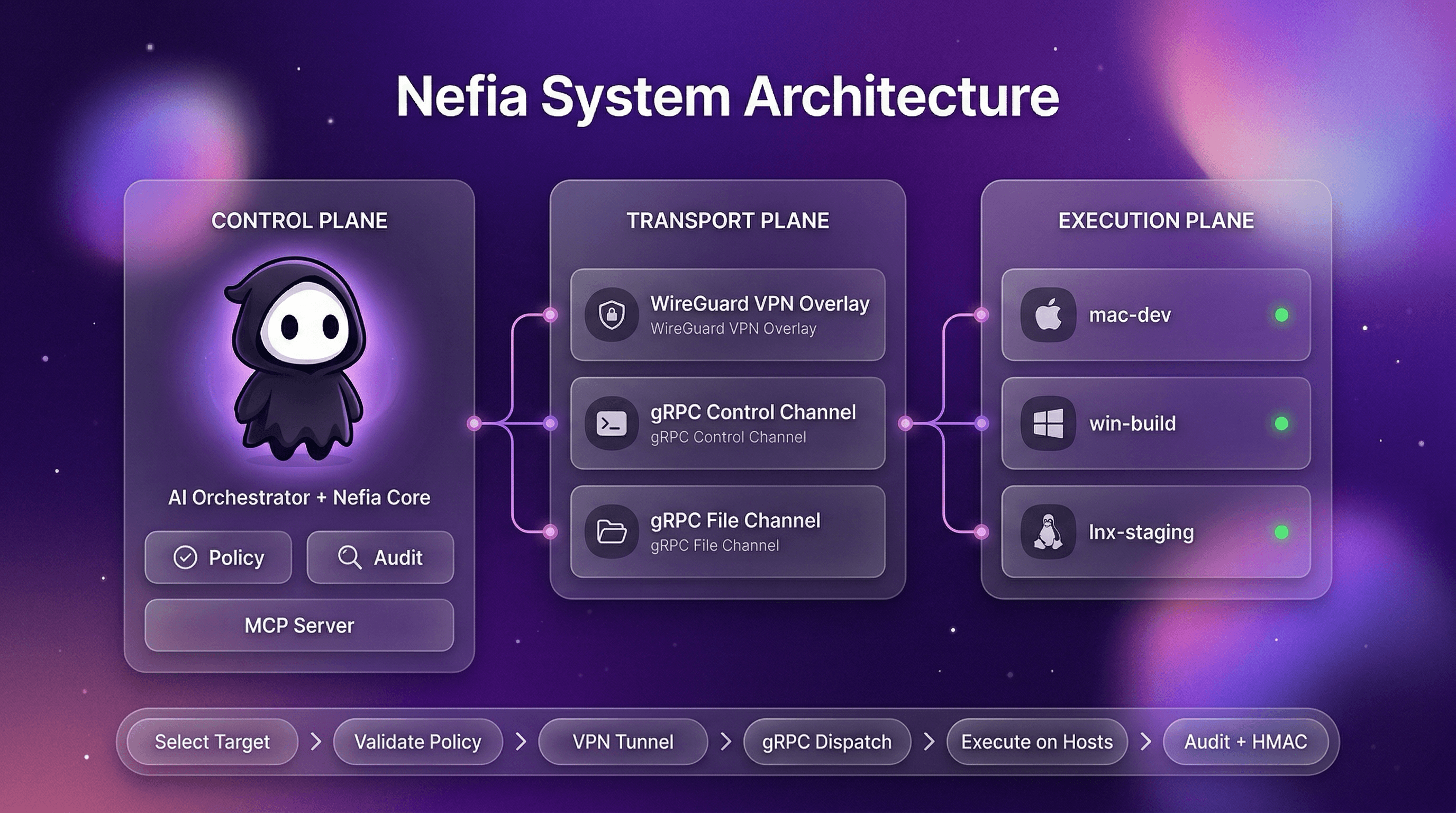

オペレーターPC上のAIエージェントが、ポリシーに従ってリモート操作をエンドツーエンドで計画・実行します。

Secure AI-to-PC Gateway

1台のAI。すべてのPC。Nefiaが境界をなくす。

通常、AIエージェントは自分がインストールされたPC内しか操作できません。Nefiaを使えば、AIエージェントが1台のPCから、Nefiaのネットワークに接続されたすべてのPCを対象に、物理的な環境を超えて活動できるようになります。リモートPC側にAIは不要です。さらに、リモートPC側にもAIエージェントがいる場合、Nefiaを介してAIエージェント同士が連携し、複数台のPCにまたがる作業を協調して進めることもできます。

社内のPC。クライアントのPC。自宅のPC。

Nefiaは、あなたのAIエージェントを他のmacOS/Linux/WindowsのPCにセキュアに接続するゲートウェイです。ローカルのoperator daemonがCLI / TUI / MCPクライアントをWireGuardトンネル経由で多重化し、現在本番配線されている14のMCPツールを通じて、コマンド実行、ファイル操作、ブラウザ・デスクトップ自動操作、プロセス管理をポリシーガードレールと耐久性のある監査ログのもとで提供します。

Claude Code + Nefia MCPサーバーで実現する強力なリモートワークフロー。実際の活用例をご紹介します。

Claude CodeがNefia経由でターゲットPCに接続し、ディレクトリをスキャンしてファイルをタイプ別に分類します。リモートのキーボードに触れる必要はありません。

オペレーターPCでMCPサーバーを起動

Claude Codeに指示

"Organize ~/Downloads on remote-mac. Move images to ~/Pictures, PDFs to ~/Documents/PDFs,

and everything else to ~/Downloads/Other."

Claude CodeがNefia経由で実行

AIエージェントがリモートPCを安全かつ大規模に操作するために必要なすべて。

オペレーターPC上のAIエージェントが、ポリシーに従ってリモート操作をエンドツーエンドで計画・実行します。

現在本番配線されている14のMCPツールを公開し、AIエージェントが安定したセキュアなインターフェースでリモートPCを管理できます。repo にはより広いMCP schema と workflow scaffolding が入っていますが、現時点のCLI entrypointで end-to-end に配線されているのは14ツールです。プログレッシブディスカバリーでトークン使用量を抑え、エラーにはアクション可能なヒントが含まれるため、エージェントが自己診断してリトライできます。

制御された同時実行数で、数千台のターゲットPCに対してコマンドとファイル操作を安全に並列実行します。

ターゲットPC上の管理されたChromiumインスタンスを操作します。ナビゲート、クリック、フォーム入力、入力、セレクタ待機、DOM読み取り、ファイルアップロード、スクリーンショット、コンソールログのストリーミングが可能です。`nefia browser`サブコマンドとMCPツールを通じて、AIエージェントはログイン、スクレイピング、SaaS管理といった完全なWebワークフローを、ターゲット側にモデルを置かずに実行できます。

ターゲットのデスクトップを観察、補助、または完全に制御します。画面のキャプチャ、ポインタ移動、クリック、ドラッグ、キーボードショートカット送信、クリップボード読み書き、ウィンドウ列挙、フォーカスやリサイズが可能です。`nefia desktop`は observe / assist / control の3モードを提供し、特権操作には承認ゲートが入ります。CLIを持たないGUIアプリもAIエージェントが操作できます。

`nefia workspace`はteam、host、rootディレクトリを束ねる、CLI起動やオペレーター再起動を超えて生き続けるファーストクラスのプリミティブです。プロセス、ブラウザセッション、デスクトップセッションはすべてワークスペースに紐づきます。数時間後に再接続して、そのまま作業を続けられます。

`nefia proc`で長時間実行プロセスの spawn、attach、signal、wait、delete が可能です。PTY割り当て、stdinパイプ、ライブ出力ストリーミング、オペレーター再接続をサポート。プロセスは切断を生き延び、出力は24時間保持されます。

すべてのワークスペースは設定されたrootに操作を閉じ込め、範囲外のファイルアクセスやWindowsバックスラッシュ攻略を含むパストラバーサル攻撃を防ぎます。ポリシーで拒否されたパスは、ターゲットに到達する前にdaemon層でリジェクトされます。

macOS、Linux、WindowsのターゲットをひとつのオペレーターPCから管理。OSに関係なく統一されたコマンドセットで操作できます。

`nefia sync`はローカルディレクトリをリモートホストにミラーリングし、変更されたファイルのみを転送します(サイズ+mtime またはSHA-256)。`nefia push`は単一ファイルやファイルバッチを多数のホストに配布し、`--batch-size`、`--batch-wait`、`--subset`でローリングロールアウトを制御できます。どちらも`--delete`、`--exclude`、`--dry-run`をサポートします。

すべてのプランにVPN、MCP、CLI、ポリシーガードレール、監査ログの全機能が含まれます。規模に合わせてプランをお選びください。

Free

$0

個人利用に最適

Team

$8

/メンバー/月

あらゆる規模のチーム向けシート単位の料金

Enterprise

Custom

高度なニーズを持つ組織向け

コマンド実行、ファイル転送、AIエージェントによるフリート管理のすべてが暗号化VPNトンネルを通じて行われます。

デュアルインターフェース

どちらのインターフェースもポリシーエンジン、監査証跡、VPNトランスポートを共有。ワークフローに合わせてどちらか、または両方を使い分けられます。

| 機能 | CLI | MCP Server |

|---|---|---|

| 対象ユーザー | 人間のオペレーターとインタラクティブAI | 自律型AIエージェント |

| インターフェース | テキスト出力のシェルコマンド | 型付きスキーマのJSON-RPC |

| ツール検出 | --help / manページ | tools/list とプログレッシブディスカバリー |

| 入力バリデーション | フラグパース | JSON Schema + enum制約 |

| エラーリカバリー | 人間が読めるstderr | RecoveryTool + SuggestedActions |

| 承認ワークフロー | — | 破壊的操作のHuman-in-the-loop |

| レート制限 | — | 接続ごとのトークンバケット |

| 統合先 | あらゆるシェル / CIパイプライン | Claude、Cursor、Windsurf など |

CLIとMCPはどちらも同じゲートウェイを経由します。インターフェースに関係なく、ポリシー、監査、VPNは常に適用されます。

セキュリティ、運用、統合に関する実用的な回答。

はい、すべてのターゲットPCで軽量な `nefia-agent` を実行します。エージェントはオペレーターdaemonに対してWireGuardトンネルを張り、コマンド実行、ファイル操作、プロセス管理、ブラウザ/デスクトップ自動操作のための型付きgRPCランタイムを公開します。インバウンドポートの開放やSSHの公開は不要です。オペレーター側で `nefia vpn invite` を実行し、表示されたワンライナーをターゲット上で実行するだけで登録できます。

macOS(15以降)、Windows(11以降)、Linux(Ubuntu 22.04以降、Debian 12以降、Fedora 38以降)に対応しており、オペレーターPCとターゲットPCの両方で使用できます。ARM64とAMD64の両アーキテクチャに対応しています。

カーネルモジュールもrootデーモンも不要です。WireGuard VPNは両側でgVisor netstackにより完全にユーザースペースで動作します。オペレーター側は `nefia-operatord` をユーザーレベルのサービスとして、ターゲット側も `nefia-agent` をユーザーレベルのサービスとして実行します。管理者権限はインストール時にシステムサービスを登録する1回だけ必要です。

はい。NefiaはNATタイプ(EIM/EDM/CGNAT)を自動分類し、最適な接続戦略を選択します。STUNがパブリックエンドポイントを検出し、厳格なNATやファイアウォールの場合はDERPリレーがWebSocketベースの即時フォールバックを提供し、可能な場合は自動的に直接パスにアップグレードします。ヘアピンNATはローカルエンドポイントの自動検出で対応。キャプティブポータル検出により制限されたネットワークでの無駄な接続試行を防止します。

すべてのデータはお客様のマシン上に保存されます。VPNトンネルはWireGuard(Curve25519 + ChaCha20-Poly1305)でエンドツーエンド暗号化され、監査ログは追記専用形式でローカルに保存されます。DERPリレーは接続開始時の即時接続とエンロール時に使用されますが、可能な場合はピアツーピア直接パスに自動アップグレードします。DERPリレーを経由する間もWireGuardでエンドツーエンド暗号化されているため、リレーがデータを閲覧・改ざんすることはできません。

エージェントはアダプティブウォッチドッグにより自動再接続します。連続2回のチェックで障害を検出し、ネットワークインターフェース変更時にはトンネルの即時再構築をトリガーします。macOSではlaunchd、Linuxではsystemd、WindowsではScheduled Taskとしてシステムサービスで動作し、指数バックオフで再試行します。連続的な再構築失敗後はクールダウンに入りますが、恒久的に停止することはありません。ネットワーク監視がIPアドレス変更を検出し、トンネルのタイムアウト前にプロアクティブな再接続をトリガーします。マルチパスアクティブ-バックアップが即時フェイルオーバー用のセカンダリパスを常に準備。オペレーター側のサーキットブレーカーが一時的エラーと永続的障害を区別し、設定可能なタイムアウトで接続ヘルスチェックを実行します。macOS/LinuxではSIGHUPでサービス再起動なしのライブ設定リロードが可能で、`nefia-agent status`でいつでもエージェントの健全性を確認できます。

相互認証されたエージェントトークン、ワークスペースrootサンドボックス、ポリシールール(ロール別のコマンド/パス/ホスト制限)、デバイスポスチャーチェック、MCP接続用mTLSゲートウェイ、ハッシュチェーン整合性付きの追記専用監査ログを組み合わせています。機密操作では、MCP承認ワークフローがTUIダッシュボードやコントロールプレーンで人間が承認するまでAIエージェントのアクションを一時停止します。Just-In-Time(JIT)アクセスで自動期限付きの一時的な昇格権限を付与。マルチホストexecコマンドはプレビューを表示し、実行前に確認を求めます。`--dry-run`で実行せずにターゲット解決をプレビューできます。

NefiaはWireGuardをCurve25519鍵交換とChaCha20-Poly1305暗号化で使用します。カーネルWireGuardと同じアルゴリズムです。すべてのランタイムトラフィック(コマンド実行、ファイル操作、ブラウザ、デスクトップ、プロセス)は、WireGuardトンネル内でTLS 1.3 上の型付き gRPC を通り、オペレーターとエージェント相互認証の end-to-end 暗号化を実現します。

秘密鍵と認証トークンはOSキーリング(macOS Keychain、Linux Secret Service、Windows Credential Manager)に保存されます。キーリングが利用できない場合(ヘッドレスサーバー、CI)はAES-256-GCMで暗号化されたローカルファイルがフォールバックとして使用されます。平文の認証情報がディスクに書き込まれることはありません。エージェントトークンは256ビットの暗号的にランダムな値で、OSキーリングに保存され、90日間のTTLと有効期限が近づくと24時間ごとのバックグラウンド自動ローテーションが適用されます。エージェントは起動時に設定ファイルのパーミッションを確認し、平文キーを含むファイルが他のユーザーから読み取り可能な場合は警告します。

監査ログはSHA-256ハッシュチェーン整合性を持つ追記専用JSONLです。各レコードは前のレコードにリンクされます。レコードにはHMAC-SHA256署名も付与されるため、改変や削除が検出可能です。ログは内蔵SIEM統合を通じてSplunk、Datadog、カスタムWebhookエンドポイントにリアルタイムで転送でき、外部保管とアラートに活用できます。

招待トークンはHMAC-SHA256で署名され(キーはオペレーターのWireGuard秘密鍵からHKDFで導出)、リプレイ防止用のシングルユースnonceを含みます。nonce検索は高速バリデーション用に最適化されたインデックスを使用します。トークンは設定可能なTTL(デフォルト24時間)で期限切れとなり、トークンの有効期間に比例したグレースピリオドが設けられます。エンロールメントではTLS 1.3でハンドシェイクを行い、プロセス中にプログレスカウントダウンが表示されます。`nefia vpn token-info`でトークンの有効期限、ターゲットホスト、残り有効期間を確認できます。

はい。内蔵のポリシーエンジンが正規表現ベースのコマンド、ファイルパス、ホストアクセスの許可/拒否ルールをサポートします。異なる権限を持つRBACロールを定義でき、warnとenforceモードを切り替えられます。ポリシー変更はホットリロードで即座に反映されます。一時的な昇格アクセスには、自動期限付きのJust-In-Time(JIT)グラントでオペレーターが時間制限付き権限をリクエストできます。`nefia policy test`またはバッチ版で操作が許可されるかを事前に確認できます。

はい。macOSバイナリはDeveloper ID証明書でコード署名され、Appleによる公証を受けています。WindowsバイナリはSHA-256コード署名証明書でAuthenticode署名されています。すべてのバイナリにEd25519署名が含まれ、エージェントが起動時と自動アップデート時に検証するため、正規の改ざんされていないビルドの実行が保証されます。

はい。`nefia mcp serve` は現在本番配線されている14のMCPツールを公開し、Claudeなどのエージェントがコマンド実行、ファイル転送、システムファクト収集、ランタイム状態確認、daemon-backed な操作面を安全に扱えます。repo にはより広いMCP schema と workflow metadata も入っていますが、CLI entrypointで end-to-end に配線されているのは現時点では14ツールです。MCPサーバーは早期パラメーターバリデーションを行い、ドメイン固有のエラー(FILE_NOT_FOUND、PERMISSION_DENIEDなど)をアクション可能なトラブルシューティングヒント付きの構造化isErrorコンテンツとして返すため、AIエージェントが障害を自己診断してインテリジェントにリトライできます。

はい。`openclaw.json`にNefiaをMCPサーバーとして登録すると、OpenClawは現在本番配線されているMCP surfaceにアクセスできます。OpenClawは24時間365日自律的に動作するため、承認ワークフロー(`mcp.approval.enabled: true`)と厳格なポリシールール(`policy.mode: enforce`)の有効化を推奨します。詳細なセキュリティ強化手順についてはドキュメントのOpenClaw統合ガイドをご覧ください。

はい。`nefia plan exec`でプランJSONを生成し、レビューしてから`nefia apply`で実行できます。インタラクティブ使用では、2台以上のホストをターゲットにした`nefia exec`がプレビューを表示して確認を求めます。`--dry-run`フラグでターゲットを解決しポリシーをチェックしますが、実行はしません。AIエージェントの場合、MCP承認ワークフローがTUIダッシュボードで人間が承認するまで破壊的操作を一時停止します。非TTY環境(スクリプト、CI)では`--yes`でインタラクティブプロンプトをスキップできます。

Freeプランは個人利用向けで、シングルユーザーワークスペースで最大2台のホストを管理できます。Teamプラン($8/メンバー/月)は無制限のホスト、無制限のメンバー、共有チームコラボレーションをアンロックします。Enterpriseプランはさらに請求書払い・年間契約、専任サポートエンジニア、優先サポートを追加します。詳細は営業までお問い合わせください。

NefiaはデフォルトでUDPポート51820をWireGuardに使用します(設定変更可能)。`--stun`を使用する場合、ほとんどのケースで手動ポートフォワーディングは不要です。DERPリレーを使用する場合、必要なのはアウトバウンドWSS(ポート443または8443)のみで、UDPポートフォワーディングは一切不要です。すべてのランタイム gRPC トラフィックは WireGuard トンネル内を流れるため、ターゲット側にインバウンドポートを公開する必要はありません。

Nefiaには内蔵のエラーコードレジストリがあります。操作が失敗すると、エラーメッセージにE2001のような構造化コードが含まれます。`nefia explain E2001`で詳細な説明とステップバイステップの解決手順を表示できます。`nefia explain --list`で登録済みの全エラーコードを閲覧できます。VPN接続の問題には`nefia vpn diagnose`でホストごとのレイテンシ測定(500 ms以上で警告、2秒以上でエラー)とVPNサブネットルート衝突の検出が可能です。`nefia doctor`で設定、VPN、監査サブシステムを網羅する包括的なヘルスチェックを実行できます。ドキュメントサイトにもエラーコードリファレンスページがあります。

DERP(Designated Encrypted Relay for Packets)は、厳格なNATやファイアウォール配下のピアに即時接続を提供するWebSocketベースのリレーサーバーです。Nefiaはリレーファーストアーキテクチャを採用しており、DERPリレー経由で即座に接続を確立し、可能な場合はピアツーピア直接パスに自動アップグレードします。リレーを経由するすべてのトラフィックはWireGuardでエンドツーエンド暗号化されたままです。マネージドリレーを使用するか、`nefia-derp`バイナリで独自のリレーをデプロイしてリレーインフラを完全に制御できます。

nefia-agentは`--log-file`フラグによる自動ログローテーションをサポートしています。デフォルトのログパスはプラットフォーム固有です:macOSでは`~/Library/Logs/nefia/agent.log`、Linuxでは`$XDG_STATE_HOME/nefia/agent.log`、Windowsでは`%LOCALAPPDATA%\nefia\logs\agent.log`。`--log-max-size`(デフォルト50 MB)、`--log-max-backups`(デフォルト5)、`--log-max-age`(デフォルト30日)でローテーション動作を制御できます。古いログファイルは自動的にクリーンアップされます。

`nefia posture check`でターゲットのセキュリティシグナル(ファイアウォールステータス、ディスク暗号化、OSバージョン)をポリシーに照らして評価します。enforceモードでは非準拠デバイスの操作をブロック。warnモードでは問題をログに記録しますが操作は続行されます。結果はコンプライアンスレポートに反映されます。

Nefiaは5つのプロバイダーから実行時にシークレットを解決します:環境変数、ローカルファイル、HashiCorp Vault、AWS Secrets Manager、1Password(op CLI経由)。シークレットは設定ファイルに平文で保存することなく、コマンドやプレイブックに注入されます。`nefia secrets list`で設定済みプロバイダーを確認し、`nefia secrets test`でプロバイダーの接続性を検証できます。

はい。`nefia compliance report`でSOC 2(14コントロール)、ISO 27001(12コントロール)、HIPAA(11コントロール)のコンプライアンスレポートを自動生成できます。レポートは監査ログと設定状態から構築され、監査人向けのHTML出力が可能です。MCPツール `nefia.compliance.report` でAIエージェントがプログラム的にレポートを生成することもできます。

`nefia agent upgrade --target all`でフリート全体のエージェントをリモートアップグレードできます。アップデートはEd25519署名で検証されます。新しいエージェントバージョンが起動に失敗した場合、自動ロールバックで前のバージョンに復元されます。`nefia agent pin`で特定バージョンにホストをロックできます。

Nefiaは2つの補完的なシステムを提供します。ビーコンはエージェント上で動作し、ディスク使用量のしきい値、サービスヘルス、カスタムスクリプトなどの条件を監視します。ビーコンが発火すると、オペレーター側のリアクターがイベントをルールに照合し、コマンド実行、ファイル操作、通知などの自動レスポンスを実行します。`nefia.reactor.status`と`nefia.reactor.events`でルールのヒット数と最近のイベントを監視できます。

はい。`nefia schedule create`でcronベースの定期的なプレイブック実行を定義できます。スケジュールはIANAタイムゾーン、重複ポリシー(スキップ、キュー、同時実行許可)、ミス実行ハンドリング、設定可能なリトライ回数をサポートします。`nefia schedule list`、`show`、`enable`、`disable`、`history`でスケジュールを管理。8つのスケジュールツールはすべてMCP経由でもAIエージェントのオーケストレーションに利用可能です。

オフラインホストへのコマンドはキューに自動追加され、ホストが再接続した際に実行されます。`nefia queue list`でキューを確認、`nefia queue show`で詳細表示、`nefia queue cancel`や`nefia queue retry`で管理できます。キューエントリには設定可能なTTL(デフォルト1時間)があり、ホストが時間内にオンラインに戻らない場合は自動的に期限切れとなります。

`nefia push`でターゲットセレクターに一致するすべてのホストにファイルを配布するか、`nefia sync`でディレクトリ全体を同期します(変更されたファイルのみ転送)。どちらも`--batch-size`と`--batch-wait`でローリングデプロイメント、`--subset`でランダムサブセットへのカナリーテスト、`--dry-run`でファイルを書き込まずに影響するホストをプレビューできます。

はい。セッション録画はすべてのコマンドとファイル操作をasciicast形式でキャプチャし、監査とリプレイに活用できます。`nefia recording list`で録画を閲覧、`nefia recording show`でメタデータを確認。保持ポリシーが許可する場合は`nefia recording delete`で削除できます。

`--batch-size`と`--batch-wait`フラグで大規模フリートへのローリング実行が可能です。例えば、`nefia exec --target group:prod --batch-size 5 --batch-wait 30s`で、一度に5台ずつバッチ間に30秒の休止を入れてサービスを再起動します。`--subset N`でランダムサブセットに先にテストでき、`--rerun failure --last-job-id <id>`で前回失敗したホストのみリトライできます。

Nefiaには内蔵のSSH認証局が含まれています。`nefia sshca`でホストとユーザー向けの短期間SSH証明書を発行でき、個別SSHキーの配布・管理が不要になります。証明書にはプリンシパル制限、有効期間、クリティカルオプションが含まれます。大規模フリートでのキーローテーションが困難な場合に特に有用です。

はい。オペレーターCLIは`nefia cluster`によるRaftベースのクラスタリングで高可用性をサポートします。複数のオペレーターノードが自動リーダー選出、ログレプリケーション、Unixソケット管理APIを持つコンセンサスグループを形成します。プライマリオペレーターがダウンしても、手動介入なしで別のノードが引き継ぎます。